クラウド

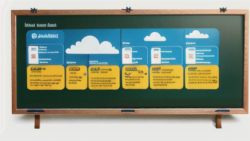

クラウド クラウドサービス導入とFedRAMP認証:安全な政府システムのために

- FedRAMPとはFedRAMPは、"Federal Risk and Authorization Management Program"の省略形で、日本語では「連邦リスク承認管理プログラム」などと訳されます。これは、アメリカ合衆国政府が主導するプログラムであり、クラウドサービスのセキュリティを評価し、利用を承認し、その後も継続的に監視していくための共通の枠組みを提供しています。従来型のシステムから、より安全性が期待できるクラウド技術への移行を促進するために、FedRAMPは重要な役割を担っています。FedRAMPの大きな特徴は、クラウドサービスのセキュリティ評価と承認プロセスを標準化した点にあります。これにより、政府機関はクラウドサービスを導入する際に、個別にセキュリティ評価を行う必要がなくなり、時間とコストを大幅に削減できます。また、クラウドサービスを提供する事業者にとっても、一度FedRAMPの承認を取得すれば、複数の政府機関に対してサービスを提供することが容易になります。FedRAMPは、政府機関が安全なクラウドサービスを容易に調達できるようにすると同時に、クラウドサービス事業者にとっても新たなビジネスチャンスをもたらす可能性を秘めています。これにより、アメリカ合衆国政府は、より効率的かつ安全なIT環境を構築し、国民へのサービス向上を目指しています。