不正アクセス

不正アクセス サイバー攻撃の足跡:踏み台とは?

- 踏み台の役割

インターネットの世界では、情報を盗み出そうとする悪意のある人がいます。彼らは、その情報を守るために建てられた高い塀を乗り越えようと、あの手この手を考えてきます。その際に使われるのが「踏み台」と呼ばれる方法です。

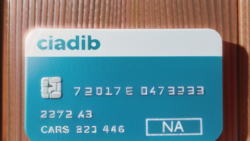

「踏み台」とは、まるで高い塀を乗り越えるための踏み石のように、悪意のある人が本来の目的とする場所に侵入するまでの中継地点となるコンピュータのことです。

例えば、あなたの使っているパソコンが狙われたとします。あなたの使っているパソコンはセキュリティが強固で、悪意のある人が直接侵入するのは難しいかもしれません。しかし、もしも、あなたの知り合いが使っているパソコンのセキュリティが甘かったらどうでしょうか?悪意のある人は、まず、セキュリティの甘いパソコンに侵入します。そして、そのパソコンを「踏み台」にして、あなたの使っているパソコンにアクセスを試みるのです。

このように、「踏み台」は、悪意のある人が本来の目的を達成するための中継地点として利用されます。セキュリティの甘いパソコンは、知らず知らずのうちに「踏み台」にされてしまう可能性があるのです。

自分のパソコンが「踏み台」にされないためには、セキュリティ対策をしっかりと行うことが重要です。具体的には、OSやソフトウェアを常に最新の状態に保つこと、信頼できるセキュリティソフトを導入すること、パスワードを定期的に変更することなどが有効です。

インターネットは大変便利な反面、危険も潜んでいます。セキュリティ対策をしっかりと行い、安全にインターネットを利用しましょう。